Protéger votre agent d’IA de l’injection rapide

Auteur (s): Ahmed Boulahia

Publié à l’origine sur Vers l’IA.

Une injection rapide peut manipuler votre agent d’IA dans la fuite de données ou se comporter de manière imprévisible. Qu’est-ce que c’est exactement et comment le battre?

Dans cette ère actuelle de la programmation dominée par l’IA et du développement Web, il y a une tendance sans cesse croissante à l’intégration LLMS via les chatbots et les agents dans les produits Web et logiciels. Cependant, comme toute autre nouvelle technologie à ses débuts, elle est sujette à des attaques malveillantes.

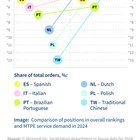

Les chatbots et les agents ne sont pas une exception à cette règle. Il existe plusieurs types d’attaques malveillantes qui peuvent cibler LLM Les applications basées en 2025, telles que rapportées par l’Open Worldwide Application Security Project (OWASP), et «Inside Injection» est en tête de liste.

Récemment, je suis tombé sur un tweet de @jobergum sur un référentiel GitHub qui comprend toutes les invites système de célèbres agents de production comme Cursor, Windisurf, Devin, etc.

Cela peut être réalisé via des attaques méticuleusement conçues telles que le jailbreaking et une injection rapide, et il nous montre clairement que même les systèmes LLM au niveau de la production sont vulnérables aux attaques, et sans mesures robustes pour contrer de telles attaques, les entreprises risquent non seulement de compromettre la confiance des utilisateurs et la sécurité des données, mais aussi de perdre des clients précieux et de subir des pertes financières importantes.

Dans cet article, je vais vous expliquer ce qui est une injection rapide, comment il est utilisé avec malveillance pour cibler les applications basées sur LLM et les différentes façons de se défendre contre elle.

Les chatbots et les agents… Lisez le blog complet gratuitement sur Medium.

Publié via Vers l’IA