Les clients SAP Netweaver ont demandé à déployer des patchs pour une vulnérabilité critique à zéro

Les attaquants exploitent une vulnérabilité critique du zéro-jour dans le composant Visual Composer du serveur d’applications SAP Netweaver depuis le début de cette semaine. SAP a publié un correctif hors bande disponible via son portail d’assistance et il devrait être appliqué immédiatement, en particulier sur les systèmes directement exposés à Internet.

« Les attaquants non authentifiés peuvent abuser des fonctionnalités intégrées pour télécharger des fichiers arbitraires sur une instance SAP Netweaver, ce qui signifie une exécution complète du code à distance et un compromis total du système », a déclaré à CSO Benjamin Harris, PDG de la société de cybersécurité Watchtowr. « Ce n’est pas une menace théorique – cela se produit en ce moment. Watchtowr connaît une exploitation active par les acteurs de la menace, qui utilisent cette vulnérabilité pour déposer des délais de coquille Web sur des systèmes exposés et obtenir un accès supplémentaire. »

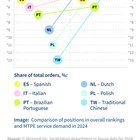

La vulnérabilité, suivie comme CVE-2025-31324a reçu le score de gravité maximum de 10 sur l’échelle CVSS. Les clients doivent appliquer le correctif dans Note de sécurité SAP 3594142 (nécessite l’authentification), mais s’ils ne peuvent pas immédiatement, ils devraient désactiver ou empêcher l’accès au composant vulnérable en suivant les instructions dans Note SAP 3596125les chercheurs de la société de sécurité axée sur SAP Onapsis ont déclaré en un avis.