Au-delà de l’invite: ce que les conseils LLM de Google ne vous disent pas tout à fait

Auteur (s): Mayank Bohra

Publié à l’origine sur Vers l’IA.

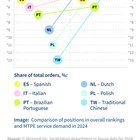

Très bien, parlons de l’ingénierie rapide. Toutes les deux semaines, il semble qu’il y ait un nouvel ensemble de secrets ou de techniques magiques garanties pour débloquer la perfection de l’IA. Récemment, un livre blanc de Google a fait le tour, décrivant leur point de vue pour obtenir de meilleurs résultats de Modèles de grande langue.

Regardez, une incitation efficace est absolument nécessaire. C’est la couche d’interface, comment nous communiquons notre intention à ces modèles opaques incroyablement puissants, mais souvent frustrants. Pensez-y comme donner des instructions à un ingénieur junior brillant mais légèrement excentrique qui ne comprend que langage naturel. Vous devez être clair, spécifique et fournir un contexte.

Mais soyons pragmatiques. L’idée que quelques ajustements rapides «10x» de vos résultats pour chaque tâche est le battage médiatique, et non la réalité d’ingénierie. Ces modèles, pour toutes leurs capacités, sont fondamentalement des machines de correspondance de motifs fonctionnant dans un espace probabiliste. Ils ne comprennent pas comme le fait un humain. L’incitation consiste à pousser ce modèle correspondant plus près du résultat souhaité.

Alors, qu’est-ce que les conseils de Google ont couvert, et quelle est la prise sur l’expérience du constructeur? Les techniques se résument généralement aux principes que nous connaissons depuis un certain temps: clarté, structure, offrant des exemples et itération.

Les principes fondamentaux: clarté, structure, contexte

Une grande partie des conseils se concentre sur la rendue sans ambiguïté de votre intention. C’est un sol zéro pour traiter avec LLMS. Ils excellent à trouver des modèles dans de grandes quantités de données, mais ils trébuchent sur l’imprécision.

- Être spécifique et détaillé: Ce n’est pas un secret; C’est juste une bonne communication. Si vous demandez des «informations sur l’IA», vous obtiendrez quelque chose de générique. Si vous demandez «un résumé des progrès récents de l’architecture de modèle d’IA générative publié dans les articles de recherche depuis avril 2025, en se concentrant sur les modèles MOE», vous donnez au modèle une bien meilleure cible.

- Définition du format de sortie: Les modèles sont des générateurs de texte flexibles. Si vous ne spécifiez pas la structure (JSON, les puces, un format de paragraphe spécifique), vous obtiendrez tout ce qui semble statistiquement probable en fonction de la données de formationce qui est souvent incohérent. Dire au modèle «Répondez au format JSON avec les touches« résumé »et« key_findings »n’est pas magique; il définit des exigences claires.

- Fournir un contexte: Les modèles ont des fenêtres de contexte limitées. Afficher l’intégralité de votre base de code ou toute la documentation utilisateur ne fonctionnera pas. Vous devez organiser des informations pertinentes. Ce principe est le fondement complet de la récupération de la génération augmentée (RAG), où vous récupérez des morceaux de données pertinents, puis fournissez-les comme contexte à l’invite. Inviter seul sans connaissances externes pertinentes ne tiennent que données de formationqui peut être obsolète ou insuffisant pour les tâches spécifiques au domaine.

Ces points sont fondamentaux. Ils sont moins à découvrir des comportements du modèle caché et plus à atténuer l’ambiguïté inhérente de langage naturel et le manque de compréhension du monde du modèle du modèle.

Structurer la conversation: rôles et délimiteurs

Attribuer un rôle («agir en tant qu’historien expert…») ou utiliser des délimiteurs (comme «` ou – -) sont des moyens simples mais efficaces de guider le comportement du modèle et les instructions séparées de l’entrée.

- Attribuer un rôle: Il s’agit d’une astuce pour amorcer le modèle pour générer du texte cohérent avec un certain domaine ou un domaine de connaissance qu’il a appris pendant la formation. Il tire parti du fait que le modèle a vu d’innombrables exemples de différents styles d’écriture et expressions de connaissances. Cela fonctionne, mais c’est une heuristique, pas une garantie de précision factuelle ou d’adhésion parfaite au rôle.

- Utilisation de délimiteurs: Essentiel à l’incitation programmatique. Lorsque vous créez une application qui alimente la saisie de l’utilisateur dans une invite, vous devez utiliser les délimiteurs (par exemple, triple backtticks, balises XML) pour séparer clairement l’entrée potentiellement malveillante de l’utilisateur de vos instructions système. Il s’agit d’une mesure de sécurité critique contre les attaques d’injection rapides, pas seulement une astuce de formatage.

Nudging the du modèle du modèle: à quelques coups et étape par étape

Certaines techniques vont au-delà de la simple structuration de l’entrée; Ils tentent d’influencer le traitement interne du modèle.

- Invites à quelques coups: Fournissant quelques exemples de paires d’entrée / sortie («entrée x → sortie y», entrée a → sortie b, entrée c →? ») Si souvent beaucoup plus efficace que de décrire la tâche. Pourquoi? Parce que le modèle apprend la cartographie souhaitée des exemples. C’est à nouveau la reconnaissance des modèles. Ceci est puissant pour enseigner des formats spécifiques ou interpréter des instructions nuancées qui sont difficiles à décrire purement verbalement. C’est essentiellement un apprentissage dans le contexte.

- Décomposer des tâches complexes: Demander au modèle de réfléchir étape par étape (ou de techniques de mise en œuvre comme la chaîne de pensées ou l’invitation de l’arbre de pensée en dehors du modèle) l’encourage à montrer des étapes intermédiaires. Cela conduit souvent à des résultats finaux plus précis, en particulier pour les tâches de raisonnement. Pourquoi? Il imite les humains HWO résolvent les problèmes et obligent le modèle à allouer séquentiellement les étapes de calcul. Il s’agit moins d’une instruction secrète et plus de guidage du modèle à travers un processus en plusieurs étapes plutôt que de s’attendre à ce qu’il saute à la réponse en une seule fois.

L’angle d’ingénierie: test et itération

Le conseil comprend également des tests et une itération. Encore une fois, ce n’est pas unique à l’ingénierie rapide. C’est fondamental pour tout le développement de logiciels.

- Tester et itérer: Vous écrivez une invite, vous le testez avec diverses entrées, vous voyez où il échoue ou est sous-optimal, vous modifiez l’invite et vous testez à nouveau. Cette boucle est la réalité de la construction de quelque chose de fiable avec les LLM. Il souligne que l’incitation est souvent empirique; Vous déterminez ce qui fonctionne en l’essayant. C’est l’opposé d’une API prévisible et documentée.

La dure vérité: où l’ingénierie rapide frappe un mur

Voici où la vue pragmatique entre en jeu. L’ingénierie rapide, bien que cruciale, a des limitations importantes, en particulier pour la construction d’applications robustes de qualité de production:

- Limites de fenêtre de contexte: Il n’y a que tellement d’informations que vous pouvez entasser dans une invite. De longs documents, des histoires complexes ou de grands ensembles de données sont sortis. C’est pourquoi les systèmes de chiffon sont essentiels – ils gèrent et récupèrent dynamiquement le contexte pertinent. Inviter à lui seul ne résout pas le goulot d’étranglement des connaissances.

- Précision factuelle et hallucinations: Aucune quantité d’incitation ne peut garantir qu’un modèle n’inventera pas de faits ou ne présente pas de désinformation en toute confiance. L’incitation peut parfois atténuer cela par, pour des exemples, en disant au modèle de s’en tenir uniquement au contexte fourni (RAG), mais il ne résout pas le problème sous-jacent que le modèle est un prédicteur de texte, pas un moteur de vérité.

- Biais de modèle et comportement indésirable: Les invites peuvent influencer la sortie, mais elles ne peuvent pas facilement remplacer les biais intégrés dans les données de formation ou empêcher le modèle de générer un contenu nocif ou inapproprié de manière inattendue. Les garde-corps doivent être implémentés * à l’extérieur * de la couche invite.

- Plafond de complexité: Pour les processus vraiment complexes et en plusieurs étapes nécessitant une utilisation externe d’outils, une prise de décision et un état dynamique, une invitation pure se décompose. Il s’agit du domaine des agents d’IA, qui utilisent les LLM comme contrôleur mais s’appuient sur la mémoire externe, les modules de planification et l’interaction des outils pour atteindre les objectifs. La demande n’est qu’une partie de la boucle de l’agent.

- Maintenabilité: Essayez de gérer des dizaines ou des centaines d’invites multi-lignes complexes sur différentes fonctionnalités dans une grande application. Les verser? Tester les modifications? Cela devient rapidement un cauchemar d’ingénierie. Les invites sont du code, mais souvent sans papiers, un code non testable vivant dans les cordes.

- Injection rapide: Comme mentionné avec les délimiteurs, permettant une entrée externe (des utilisateurs, des bases de données, des API) dans une invite ouvre la porte à des attaques d’injection invite, où l’entrée malveillante détourne les instructions du modèle. Les applications robustes nécessitent une désinfection et des garanties architecturales au-delà d’un simple truc de délimiteur.

Ce que personne ne vous dit dans les articles «secrets» rapides, c’est que la difficulté évolue non linéaire avec la fiabilité et la complexité requises. Obtenir une sortie de démonstration cool avec une invite intelligente est une chose. Construire une fonctionnalité qui fonctionne régulièrement pour des milliers d’utilisateurs sur diverses intrants tout en étant sécurisé et maintenable? C’est un tout autre jeu de balle.

Le vrai «secret»? C’est juste une bonne ingénierie.

S’il y a un «secret» pour construire des applications efficaces avec des LLM, ce n’est pas une chaîne invite. Il intégré le modèle dans un système bien architecté.

Cela implique:

- Pipelines de données: Obtenir les bonnes données au modèle (pour le chiffon, le réglage fin, etc.).

- Cadres d’orchestration: Utilisation d’outils comme Langchain, Llamaindex ou construire des workflows personnalisés pour séquencer les appels du modèle, l’utilisation des outils et la récupération des données.

- Évaluation: Développer des méthodes robustes pour mesurer quantitativement la qualité de la sortie LLM au-delà de la simple vue. C’est difficile.

- Garde-corps: Implémentation de vérifications de sécurité, de modération et de validation d’entrée * à l’extérieur * Le LLM s’appelle lui-même.

- Mécanismes de secours: Que se passe-t-il lorsque le modèle donne une mauvaise réponse ou échoue? Votre application a besoin d’une dégradation gracieuse.

- Contrôle et tests de version: Traiter les invites et la logique environnante avec la même rigueur que tout autre code de production.

L’ingénierie rapide est une compétence * critique *, une partie de la boîte à outils globale. C’est comme savoir comment écrire des requêtes SQL efficaces. Essentiel pour l’interaction de la base de données, mais cela ne signifie pas que vous pouvez créer une application Web évolutive avec seulement SQL. Vous avez besoin de code d’application, d’infrastructure, de frontend, etc.

Emballage

Ainsi, le livre blanc de Google et les ressources similaires offrent des meilleures pratiques précieuses pour interagir avec les LLM. Ils formalisent des approches de bon sens de la communication et de l’effet de levier des comportements du modèle observés comme l’apprentissage à quelques coups et le traitement étape par étape. Si vous débutez ou utilisez des LLM pour des tâches simples, la maîtrise de ces techniques améliorera absolument vos résultats.

Mais si vous êtes un développeur, un praticien de l’IA ou un fondateur technique qui cherche à créer des applications robustes et fiables alimentées par LLMS, comprenez ceci: l’ingénierie rapide est des enjeux de table. C’est nécessaire, mais loin d’être suffisant. Le vrai défi, les «secrets» réels si vous voulez les appeler ainsi, résident dans l’ingénierie environnante – la gestion des données, l’orchestration, l’évaluation, les garde-corps et le travail acharné de la construction d’un système qui explique l’imprévisibilité et les limites inhérentes du LLM.

Ne soyez pas obsédé par la recherche de la chaîne d’invite parfaite. Concentrez-vous sur la construction d’un système résilient autour de lui. C’est là que les véritables progrès se produisent.

Publié via Vers l’IA